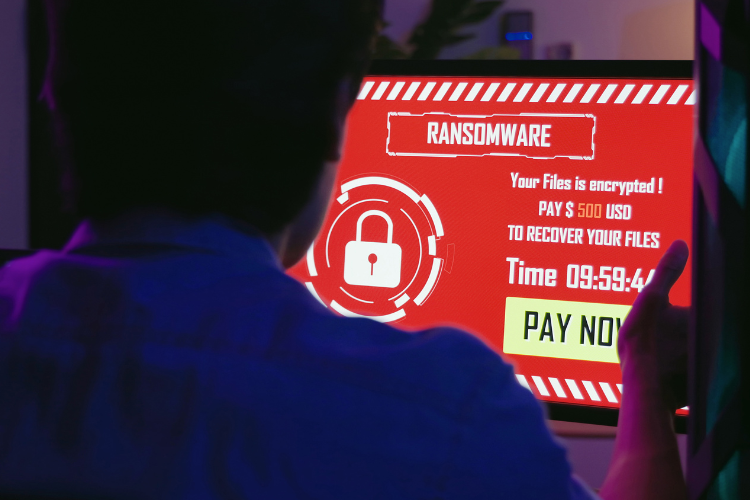

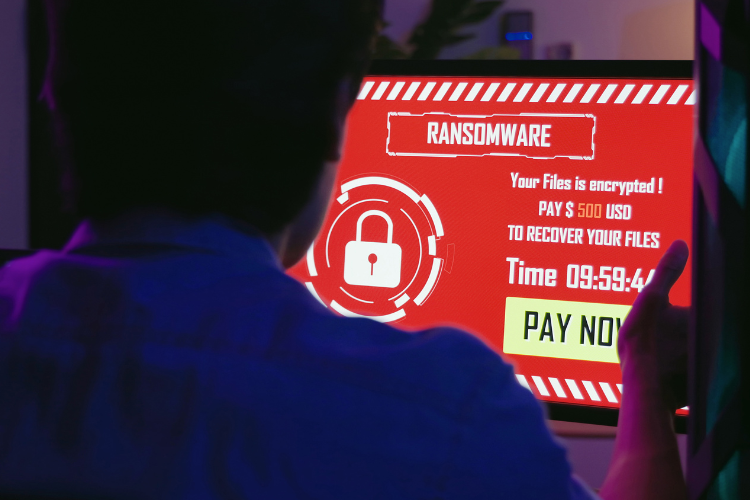

Ransomware – co to jest i jak się chronić?

Co to jest ransomware?

Ransomware to złośliwe oprogramowanie komputerowe, które ma na celu zablokowanie dostępu do danych lub systemu komputerowego i żądanie od ofiary okupu, aby przywrócić dostęp. Ransomware jest jednym z najbardziej destrukcyjnych rodzajów cyberataków i stanowi poważne zagrożenie dla firm i osób prywatnych.

Charakterystyka Ransomware:

Okup: Ransomware jest znane z żądania okupu za przywrócenie dostępu do danych. To podstawowa cecha tego rodzaju ataku.

Warianty: Istnieje wiele różnych wariantów ransomware, różniących się sposobem działania i skutkami. Przykłady to CryptoLocker, WannaCry, Ryuk i wiele innych.

Sposoby infekcji: Ransomware może infekować komputery poprzez e-maile z zainfekowanymi załącznikami, exploitowanie luk w zabezpieczeniach, fałszywe strony internetowe i wiele innych metod.

Zagrożenie dla danych: Zdobyte przez ransomware dane są zwykle szyfrowane, co oznacza, że ofiara nie może uzyskać do nich dostępu bez klucza deszyfrującego.

Płatność okupu: Choć płacenie okupu nie jest zalecane, niektóre ofiary decydują się na zapłacenie, aby odzyskać dostęp do swoich danych. Niemniej jednak nie ma gwarancji, że dostaną klucz do deszyfrowania, a płacenie okupu może zachęcać cyberprzestępców do dalszych ataków.

Rodzaje ransomware – przykłady i typy ransomware

Oto przykłady i typy ransomware:

- CryptoLocker:

- Jedno z pierwszych znanych ransomware.

- Szyfruje pliki na dysku twardym.

- Wymaga okupu w kryptowalutach.

- WannaCry:

- Sławny ransomware atakujący systemy Windows.

- Rozprzestrzenia się wykorzystując podatności w systemie operacyjnym.

- Skutkował dużymi stratami finansowymi i utratą danych.

- Ryuk:

- Ukierunkowany na firmy i instytucje.

- Wymaga wysokich okupów i jest związany z przestępczymi grupami.

- Atakuje systemy Windows.

- NotPetya / Petya:

- Szyfruje systemy plików oraz MFT (Master File Table).

- Często jest rozpowszechniany jako fałszywa aktualizacja lub narzędzie do dekryptowania.

- Locky:

- Popularny wariant ransomware rozprzestrzeniany za pomocą złośliwych wiadomości e-mail.

- Zaszyfrowane pliki otrzymują rozszerzenie “.locky”.

- Dharma:

- Szyfruje pliki i dodaje do nich określone rozszerzenia.

- Często infekuje zdalne pulpity i serwery.

- Cerber:

- Znany ze swojej zdolności do generowania losowych kluczy szyfrujących.

- Często rozprzestrzenia się za pomocą kampanii spamowych.

- Sodinokibi / REvil:

- Znane z ataków na dostawców usług IT i przemysł rozrywkowy.

- Wykorzystują tzw. “double extortion”, czyli grożą nie tylko utratą danych, ale także ich ujawnieniem.

- Maze:

- Szyfrowanie danych i wymaganie okupu.

- Grozi ujawnieniem skradzionych danych, jeśli ofiara nie płaci.

- DarkTequila:

- Celuje w użytkowników w Ameryce Łacińskiej.

- Kradnie dane finansowe, a także infekuje systemy ransomware.

Pamiętaj, że to tylko kilka przykładów. Ransomware ciągle ewoluuje, więc istnieją liczne inne warianty i typy.

Jak się chronić? – Skuteczne środki ochrony przed ransomware

Ochrona przed ransomware jest kluczowa w dzisiejszym świecie zwiększonego zagrożenia cyberprzestępczością. Oto skuteczne środki, które można podjąć, aby zminimalizować ryzyko infekcji ransomware:

- Regularne aktualizacje oprogramowania:

Regularnie aktualizuj system operacyjny, oprogramowanie antywirusowe i aplikacje. Atakujący często wykorzystują luki w zabezpieczeniach, które są łatane w nowszych wersjach oprogramowania.

- Używaj oprogramowania antywirusowego i antimalware:

Instaluj i regularnie aktualizuj oprogramowanie antywirusowe, które może wykrywać i blokować ransomware oraz inne złośliwe oprogramowanie.

- Ostrzeżenia e-mailowe:

Bądź ostrożny wobec e-maili od nieznanych źródeł. Nie otwieraj podejrzanych załączników ani nie klikaj na podejrzane linki. Używaj oprogramowania antyspamowego.

- Kopia zapasowa danych:

Regularnie twórz kopie zapasowe swoich danych na zewnętrznych nośnikach lub w chmurze. Upewnij się, że kopie te są zabezpieczone przed dostępem z sieci.

- Firewall:

Używaj osobistego firewalla, który kontroluje ruch do i z Twojego komputera. Skonfiguruj go, aby blokował nieautoryzowany dostęp.

- Ograniczenie uprawnień użytkowników:

Ogranicz uprawnienia użytkowników na swoim komputerze. Użytkownicy powinni mieć tylko te uprawnienia, które są niezbędne do wykonywania swoich zadań.

- Unikaj pirackiego oprogramowania:

Unikaj korzystania z nielegalnego lub pirackiego oprogramowania, ponieważ może zawierać ukryty ransomware lub inne złośliwe elementy.

- Ucz się i edukuj:

Naucz się rozpoznawać potencjalnie niebezpieczne sytuacje online i naucz innych użytkowników, jak unikać ransomware. Edukacja jest kluczowa.

- Używaj narzędzi zabezpieczających:

Rozważ użycie oprogramowania do monitorowania i ochrony przed ransomware, które może wykrywać podejrzane działania i reagować na nie.

- Monitoruj ruch sieciowy:

Śledź ruch sieciowy na swojej sieci, aby wykrywać niezwykłe aktywności lub próby włamań.

Zapamiętaj, że zapobieganie ransomware to proces wielowarstwowy, który obejmuje zarówno techniczne środki bezpieczeństwa, jak i edukację użytkowników. Nie ma gwarancji, że nie zostaniesz zainfekowany ransomware, ale stosując powyższe środki ostrożności, możesz znacząco zwiększyć swoje szanse na ochronę przed tym rodzajem cyberataków.